Si 2017 fue el año del ataque de ransomware, entonces 2018, en la medida en que puede definirse por malware, fue el año del cryptojacking.

A principios de 2018, el mercado de criptomonedas alcanzó niveles sin precedentes, lo que llevó a un auge en la minería de criptomonedas, tanto legal como ilícita. Y ahora, mientras que los vertiginosos máximos de los precios de las criptomonedas y la burbuja de bitcoin (¿es justo llamarla burbuja ahora?) se han derrumbado de nuevo a la realidad, los delincuentes todavía están matando usando cryptojacking para extraer monedas alternativas menos conocidas como Monero.

En esta publicación, explicaremos los conceptos básicos de lo que es el cryptojacking y cómo puede detectarlo y bloquearlo en su red.

¿Qué es el Cryptojacking?

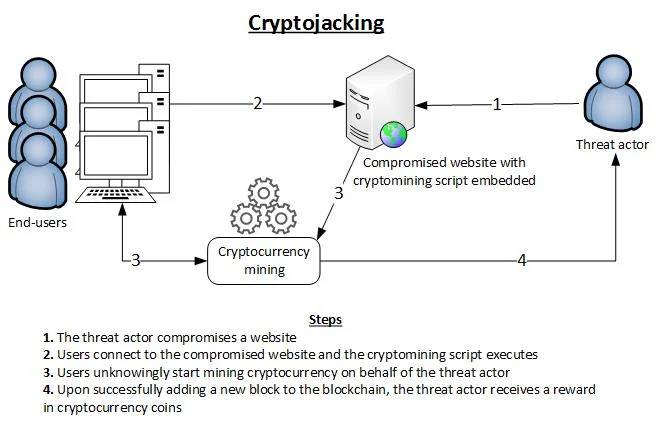

El cryptojacking funciona, lo adivinaste, secuestrando el poder de procesamiento de otras personas y usándolo para extraer criptomonedas. Esto generalmente se logra con scripts que se ejecutan detrás de escena en sitios web, aunque también es posible secuestrar máquinas. y servidores para ejecutar software de minería de criptomonedas en toda regla, que es instalado por malware o por empleados deshonestos.

Como dijo Peter de Spiceworks,"Cryptojacking es un poco como alguien más sacando tu auto y ganando dinero con él en Uber sin que tú lo sepas, recolectando las ganancias a tus espaldas y esperando que no te des cuenta".

|

| Imagen vía ENISA |

O, para decirlo de otra manera, imagina que un extraño está usando tu casa cuando estás fuera del trabajo, usando el agua, la electricidad, el calor, es un poco así.

Para los hackers, el beneficio es obvio: pueden extraer criptomonedas sin pagar las astronómicas facturas de electricidad que generalmente vienen con dicha actividad.

Ahora, sé lo que estás pensando: la criptominería en una CPU es increíblemente derrochadora. Es perjudicial para su hardware y simplemente ineficiente en términos de energía utilizada frente a la moneda extraída. Entonces, a menos que tenga una GPU potente, debería ser a salvo del cryptojacking, ¿verdad? Casi. Para los cryptojackers, esas desventajas son puntos discutibles. Piénsalo: si tienes miles de usuarios ejecutando tu script para secuestrar su potencia informática y electricidad para hacer el trabajo, cryptojacking es esencialmente dinero gratis, y eso es muy tentador para los moralmente en bancarrota. Sin mencionar que la minería de Monero es mucho menos intensiva en recursos que la minería tradicional de Bitcoin.

¿Cuánta amenaza es el cryptojacking?

Pero más allá de ser la nueva palabra de moda de ciberseguridad, ¿es el cryptojacking realmente una amenaza? Respuesta corta: Sí.

Informes recientes han demostrado exactamente cuán rentable puede ser la criptominería. En un caso, los piratas informáticos crearon una botnet de criptomineros, apodada "Smominru" por los investigadores de seguridad, que controla más de 520,000 máquinas, que es casi tan grande como el Mirai. botnet que casi rompió Internet en 2016 y acumuló casi $ 2.3 millones en criptomonedas. Esa es una ganancia considerable, y crea un fuerte incentivo para que otros la sigan. Y parece que muchos tienen...

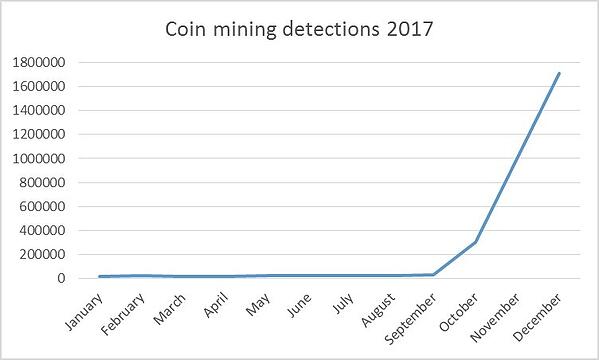

|

| Imagen vía Symantec |

Y los informes de noticias están respaldando estas afirmaciones. El cryptojacking ha estado en todas las noticias en 2018: el cryptojacking ha aumentado en popularidad en los últimos años: creció en un factor del 8500% en 2017 y ha superado al ransomware en popularidad, según

a la investigación de Symantec. De hecho, en su reciente informe State of Malware, los investigadores de

Los titulares respaldan esta afirmación. En los últimos meses, el cryptojacking ha estado en todas las noticias, desde scripts de navegador comunes hasta sistemas de control SCADA industriales infectados con software de criptominería. En Un caso extraordinario, un científico ruso fue arrestado por criptominería en una súper computadora en un laboratorio nuclear.

Y la epidemia de cryptojacking no solo cuesta recursos a las víctimas, sino que en realidad puede destruir sus equipos. Un tipo de malware para Android, llamado Loapi, extrae criptomonedas tan intensamente que en realidad puede causar daño físico al dispositivo en el que se ejecuta.

Con todo esto en mente, diría que es seguro decir que la amenaza del cryptojacking es real y no va a ninguna parte. Entonces, ¿cómo protege su red de los cryptojackers que desean quemar sus recursos, ya sean piratas informáticos que se ejecutan en el navegador? ¿Scripts de minería o empleados deshonestos que buscan aprovechar los potentes sistemas informáticos?

Pasos básicos: Parchear sus sistemas

Este es un primer paso fundamental para protegerse de miles de vectores de ataque, y algo que debería estar haciendo de todos modos, pero vale la pena repetirlo: siempre mantenga sus máquinas parcheadas y actualizadas. ESPECIALMENTE si las notas del parche mencionan cualquier tipo de vulnerabilidad de seguridad.

Mantenerse al día sobre sus parches y actualizaciones de seguridad es una manera fácil de mantener a los troyanos que transportan criptomineros fuera de su red. Cuando se trata de cryptojacking, todos los días es Patch Tuesday. Las aplicaciones y sistemas operativos obsoletos son los favoritos vector de ataque para los malos, y son uno que puedes cerrar fácilmente, así que hazlo. Caso en cuestión: Smominru, la botnet de criptominería fuerte de 500k mencionada anteriormente, utiliza vulnerabilidades parcheadas durante mucho tiempo, como el exploit EternalBlue y EsteemAudit para hacerse cargo de las máquinas Windows. Al parchear sus máquinas y eliminar esos vectores de ataque, disminuye la posibilidad de que los criptomineros obtengan acceso a sus recursos.

Bloquea tus vectores de ataque

Si bien la aplicación de parches es un paso crítico, incluso un sistema completamente parcheado puede ser vulnerable si un usuario visita el sitio equivocado o instala la aplicación incorrecta, y es por eso que es importante adoptar un enfoque multifacético para bloquear los cryptojackers, especialmente aquellos que se ejecutan en el navegador.

La solución más sencilla a este problema sería bloquear la ejecución de JavaScript en los navegadores de su red, pero eso lo convertiría en una experiencia de Internet bastante miserable. Solo puedo imaginar el número de tickets y las quejas de los usuarios. Así que en la mayoría de los casos, probablemente sea mejor adoptar un enfoque más matizado. Esto se puede hacer mediante la lista negra de dominios, o mediante el uso de software o complementos para hacerlo por usted.

Muchas soluciones AV, como BitDefender, Avast y MalwareBytes bloquean automáticamente los sitios de minería como JavaScript del minero CoinHive para que no accedan a su dominio e IP. Estas soluciones también deben ser capaces de detectar y bloquear exploits como EternalBlue, lo que puede meterte en muchos más problemas que el simple cryptojacking. Si aún no tiene un sistema de seguridad como este, le recomendamos encarecidamente que obtenga uno.

Para soluciones gratuitas, NoCoin, Coin-Hive Blockery MineBlock son opciones sólidas para poner en la lista negra dominios de criptominería. O puede usar un bloqueador de anuncios comouBlock Origin (mi elección personal). Alternativamente puede crear una lista negra propia, aunque puede ser difícil mantenerse actualizado.

Supervise el uso anormal de GPU y CPU

Si bien los métodos descritos anteriormente ciertamente lo mantendrán mejor protegido que no hacer nada, la verdad es que no hay una bala de plata para mantener a los criptomineros fuera de su red. Hay, sin embargo, una cosa segura. Puede supervisar e identificar máquinas que se comportan mal, y luego abordar el problema desde allí.

Independientemente del método utilizado, la minería de criptomonedas va a ser un importante acaparador de recursos, lo que debería hacer que las máquinas que lo hacen se destaquen. Esto es especialmente cierto en horario fuera del horario comercial, cuando la mayoría de las máquinas estarán menos activas, pero aquellas con criptomineros instalado continuará utilizando recursos a un ritmo alto.

Con una herramienta moderna de monitoreo de red, como WhatsUp Gold,

puede supervisar fácilmente los picos de CPU y configurar alertas para cuando el uso de la CPU supere el 90% (o cualquier otro umbral que desee) en máquinas que no realizan regularmente tareas intensivas de CPU. Esta es una forma sencilla de realizar un seguimiento de sus máquinas y averiguar si está sucediendo algo extraño.

Con una herramienta moderna de monitoreo de red, como WhatsUp Gold,

puede supervisar fácilmente los picos de CPU y configurar alertas para cuando el uso de la CPU supere el 90% (o cualquier otro umbral que desee) en máquinas que no realizan regularmente tareas intensivas de CPU. Esta es una forma sencilla de realizar un seguimiento de sus máquinas y averiguar si está sucediendo algo extraño.

En WhatsUp Gold, la supervisión de los picos de CPU es una configuración preestablecida, y las políticas de apagón se pueden usar para limitar la supervisión a horas fuera del horario comercial si así se desea. Del mismo modo, la configuración de alertas para picos en el uso de la CPU es fácil de configurar. Puedes probarlo tú mismo con una prueba gratuita, disponible aquí.

En cualquier caso, no parece que el frenesí de la criptominería esté llegando a su fin pronto, así que manténgase protegido con los consejos anteriores y manténgase al día con sus parches y listas negras. Si tiene alguna otra técnica para mantener a los criptomineros fuera de su redes, por favor siéntase libre de compartirlas en los comentarios.