Log Management

Einfaches, integriertes Erfassen von Logdaten, Benachrichtigung und Archivierung mit WhatsUp Gold

Video

Log Management Overview

WhatsUp Gold Log Management bietet einfache Transparenz und Verwaltung von Geräteprotokolldaten – alles integriert in einer Benutzeroberfläche. Sie können Syslogs und Windows-Protokolle für jedes Gerät in Ihrem Netzwerk überwachen, filtern, durchsuchen, Warnungen versenden und gleichzeitig auf Metatrends wie Änderungen des Protokollvolumens achten. Außerdem können Sie Protokolle filtern und an einem beliebigen Speicherort für eine beliebige Aufbewahrungsdauer speichern, um gesetzliche Anforderungen zu erfüllen und bisherige Daten zu sichern. Das Ergebnis ist eine erstklassige Netzwerküberwachung und eine leistungsstarke Protokollverwaltung in einer einzigen, benutzerfreundlichen Lösung.

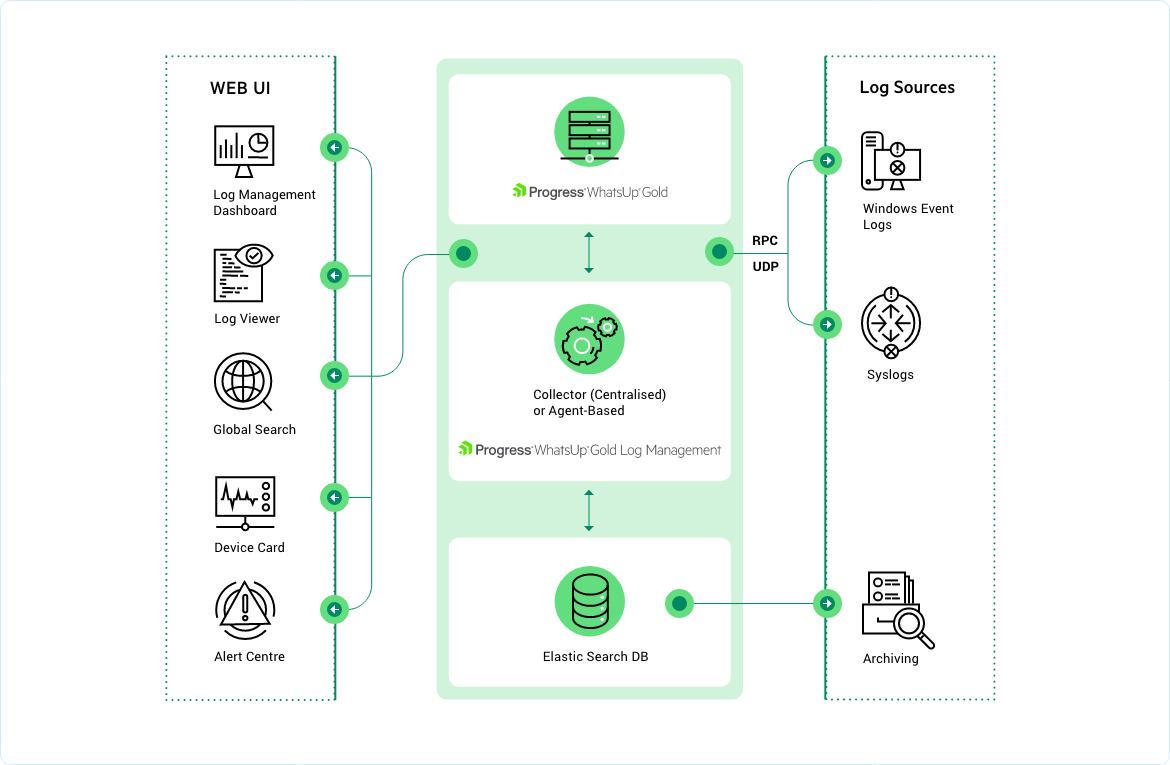

Funktionsweise des Protokollverwaltungs-Add-Ons

Visualisieren und steuern Ihrer Protokolle mit WhatsUp Gold

Verwalten Sie Protokolle über die benutzerfreundliche WhatsUp Gold-Oberfläche, einschließlich Mapping, anpassbaren Dashboards, Warnungen und Berichten. Sparen Sie Zeit, indem Sie Probleme auf derselben Oberfläche, die Sie für die Netzwerküberwachung nutzen, diagnostizieren.

Verwalten und konfigurieren Sie Warnungen

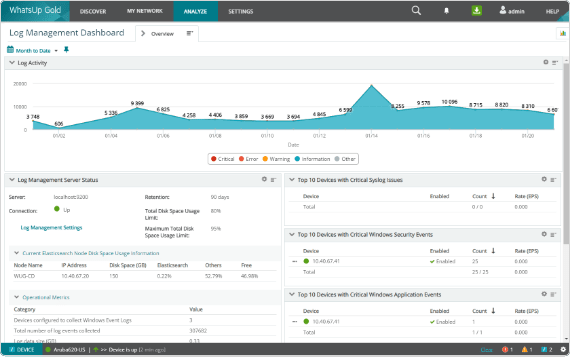

Nutzen Sie die leistungsstarken und umfassenden Warnfunktionen von WhatsUp Gold, um über bestimmte Protokollereignisse oder -probleme informiert zu werden. Passen Sie an, welche Ereignisse, Bedingungen oder Trends Warnungen generieren. Achten Sie auf Metatrends wie Änderungen des Protokollvolumens und werden Sie bei festgelegten Schwellenwerten benachrichtigt.

Archivieren von Protokollen zur Einhaltung gesetzlicher Vorschriften

Erfüllen Sie mühelos gesetzliche Anforderungen und bewahren Sie historische Daten auf, ohne die Leistung zu beeinträchtigen. Passen Sie Aufbewahrungsfristen, Speicherorte und Filter an, welche Protokolle archiviert werden. Einfaches Suchen, Bereinigen oder Wiederherstellen aus archivierten Protokollen innerhalb der WhatsUp Gold-Benutzeroberfläche.

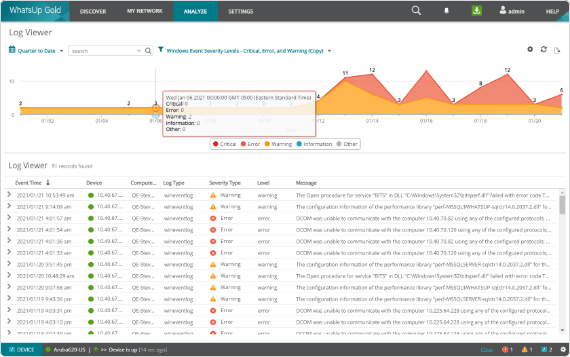

Erfassen und filtern Sie Ereignisprotokolle von Windows und Syslog

Sammeln Sie Protokolldaten von allen Geräten in Ihrem Netzwerk und verwenden Sie sowohl vorgefertigte als auch benutzerdefinierte Filter, um diese Ergebnisse auf die wichtigsten einzugrenzen. Reduzieren Sie die Vielzahl der Protokollinformationen, um sich auf die spezifischen Protokolle zu konzentrieren, die von Interesse sind oder aus Compliance-Gründen nachverfolgt werden müssen.

Konfigurieren Sie Protokollsuchen und exportieren Sie Suchergebnisse

Entwickeln Sie benutzerdefinierte Suchvorgänge für bestimmte Parameter wie Computername, Protokolltyp, Datum, Protokollfeldwerte und mehr. Speichern Sie diese Suchanfragen und exportieren Sie die Ergebnisse automatisch oder bei Bedarf.

Sehen Sie den Protokollstatus und Ereignisse in anpassbaren Dashboards

Sehen Sie problematische Ereignisse, Log-Volumes, verwendeten Speicherplatz und andere Ergebnisse im vertrauten WhatsUp Gold-Dashboard. Passen Sie diese Dashboards so an, dass wichtige Protokolldetails entweder einzeln oder neben anderen Netzwerk-Monitoring-Ergebnissen für eine schnelle Diagnosen angezeigt werden.

WhatsUp Gold-Lizenzierung

Die flexiblen Lizenzierungsoptionen sind auf die Anforderungen Ihres Unternehmens zugeschnitten.

Sie erhalten Echtzeit-Einblick in den Zustand Ihrer Geräte, die Anwendungsleistung und den Datenverkehr, sodass Ihre IT-Teams die Verfügbarkeit sicherstellen, die Kapazität optimieren und Serviceunterbrechungen verhindern können. Dies trägt zur Senkung der Betriebskosten, zur Beschleunigung der Fehlerbehebung und zur Aufrechterhaltung einer konsistenten Benutzererfahrung bei.

Business

Preis ab

Enterprise

Preis ab

Enterprise Plus

Preis ab

Premium

Preis ab

Total Plus

Preis ab

Kostenfreie Testversion

Füllen Sie das Formular aus, um Ihre kostenlose Testversion von WhatsUp Gold herunterzuladen.

Klicken Sie hier, um die aktuellen Systemanforderungen einzusehen.

Weitere Informationen zur Protokollverwaltung

Was sind Protokolle?

Ein Protokolleintrag ist wie ein "Journal of Record" für jedes Ereignis oder jede Transaktion, die auf einem Server, Computer oder Hardwareteil stattfindet. Jedes System in Ihrem Netzwerk generiert eine Art Protokolldatei. Microsoft-Systeme generieren Windows-Ereignisprotokolldateien. UNIX-basiert Server und Geräte verwenden den Systemprotokollstandard (oder Syslog). Apache und IIS generieren W3C/IIS-Protokolldateien.

Was ist Protokollverwaltung? Warum ist es wichtig?

Die zentrale Protokollverwaltung ist eine Schlüsselkomponente zur Sicherstellung der Einhaltung gesetzlicher Vorschriften. Damit können Sie Dateizugriffe, unbefugte Aktivitäten von Benutzern, Richtlinienänderungen und andere kritische Aktivitäten, die an Dateien oder Ordnern durchgeführt werden, die proprietäre oder regulierte personenbezogene Daten wie Mitarbeiter-, Patienten- oder Finanzakten enthalten, überwachen, überwachen und melden. Durch die Nutzung der Protokollverwaltungsfunktionalität in WhatsUp Gold können Sie Zeit sparen, indem Sie Protokollereignisse beheben oder relevante Protokolle innerhalb derselben Schnittstelle überprüfen, die für die Netzwerküberwachung verwendet wird, wodurch Sie viel Zeit und Aufwand sparen.